Fuites de DNS : la menace que la plupart des internautes ignorent

Même en utilisant un VPN, certaines de vos données personnelles peuvent être exposées en ligne. Cette vulnérabilité peut provenir d’une fuite de DNS, une menace bien réelle, mais que la plupart des internautes ignorent.

Si l’utilisation d’un antivirus est largement répandue, les VPN commencent à gagner en popularité auprès de ceux qui souhaitent protéger leur confidentialité et leurs données en ligne. Mais tous les VPN ne se valent pas.

Vos données peuvent être compromises malgré l’utilisation d’un VPN si ce dernier n’offre pas de protection contre les fuites de DNS. C’est l’une des vulnérabilités les plus sous-estimées. Pourtant, cette faille est réelle et peut exposer vos activités en ligne.

C’est quoi une fuite de DNS ?

Commençons d’abord par comprendre ce qu’est un DNS (Domain Name Système). Comme son nom l’indique, c’est un système qui traduit les noms de domaine des sites web en leurs adresses IP. En effet, chaque site internet a une adresse IP qui lui est propre et c’est elle que reconnaissent les machines.

Pour faire simple, le DNS fonctionne comme un annuaire téléphonique : il associe le nom de domaine de chaque site internet à son adresse IP. Vous n’avez donc pas à saisir une suite de chiffres difficilement mémorisables dans votre navigateur. Le DNS se charge de convertir le nom de domaine en adresse IP à chaque fois que vous lancez une requête.

Ces requêtes peuvent donc révéler exactement les sites que vous visitez. Les requêtes DNS passent normalement par les serveurs de votre fournisseur d’accès internet (FAI). Ce dernier a donc accès à l’intégralité de cotre historique de navigation web.

En utilisant un VPN, les internautes cherchent justement à protéger la confidentialité de leurs activités en ligne. Mais un VPN mal configuré peut les exposer via une fuite de DNS.

Comment les fuites de DNS se produisent-elles ?

On ne peut parler de fuite de DNS que si vous utilisez un VPN ou toute autre technique censée protéger vos requêtes (DNS chiffré ou Tor). Avec le fonctionnement standard de votre connexion Internet, vos requêtes DNS ainsi que les adresses IP des sites que vous visitez sont clairement visibles par votre FAI.

Un VPN est censé acheminer tout votre trafic via un tunnel chiffré, et cela inclut aussi bien les requêtes DNS que les adresses IP des sites que vous consultez. Une fuite de DNS se produit donc lorsque vos requêtes sont exposées malgré cette protection. Cela peut se produire pour plusieurs raisons :

- Un VPN mal configuré : si vous utilisez un VPN gratuit ou même une solution payante mal configurés, vos requêtes DNS peuvent continuer à passer par votre FAI, même si tout le trafic passe par le tunnel chiffré.

- Les Paramètres réseau de votre système : certains systèmes comme Windows et macOS peuvent basculer automatiquement sur le serveur DNS de votre FAI si celui du VPN ne fonctionne pas ou est lent à répondre.

- Utilisation de plusieurs interfaces réseau : si vous utilisez à la fois le WiFi et la connexion Ethernet sur le même appareil, certaines requêtent peuvent passer par l’interface non protée.

- Le VPN ne gère pas l’IPv6 : les VPN qui supportent l’IPv6 sont encore rares. Si votre application ne gère pas correctement ce protocole, elle peut laisser les requêtes DNS fuir en dehors du tunnel.

- Déconnexion inopinée : il n’est pas rare qu’un VPN se déconnecte et se reconnecte automatiquement. Si des requêtes sont envoyées dans cet intervalle, elles passent en clair par les serveurs de votre FAI.

- Les fuites WebRTC : la technologie WebRTC (Web Real-Time Communication) permet aux navigateurs web d’échanger directement des données entre eux. Par exemple, lors d’appels vidéo, de téléconférences ou de partages de fichiers en pair-à-pair. Utiliser cette technologie peut contourner le tunnel de votre VPN et exposer votre IP réelle, même si vos requêtes DNS sont protégées.

Une fuite de DNS compromet votre confidentialité en ligne. Elle expose une partie de vos activités à votre FAI (sites visités, historiques…), mais cela vous met également à la merci des pirates qui peuvent intercepter vos requêtes et les rediriger à des fin malveillantes.

Comment savoir si vos requêtes DNS sont protégées ?

Plusieurs outils en ligne permettent de tester les fuites de DNS. C’est le cas de dnsleaktest.com que nous utilisons pour note exemple.

- Étape 1 : rendez-vous sur le site www.dnsleaktest.com. Le site affiche automatiquement votre adresse IP actuelle. Vérifiez bien qu’elle est différente de celle de votre FAI et qu’elle correspond au pays du serveur VPN choisi.

- Étapes 2 : Cliquez sur le bouton Extended Test (test étendu)

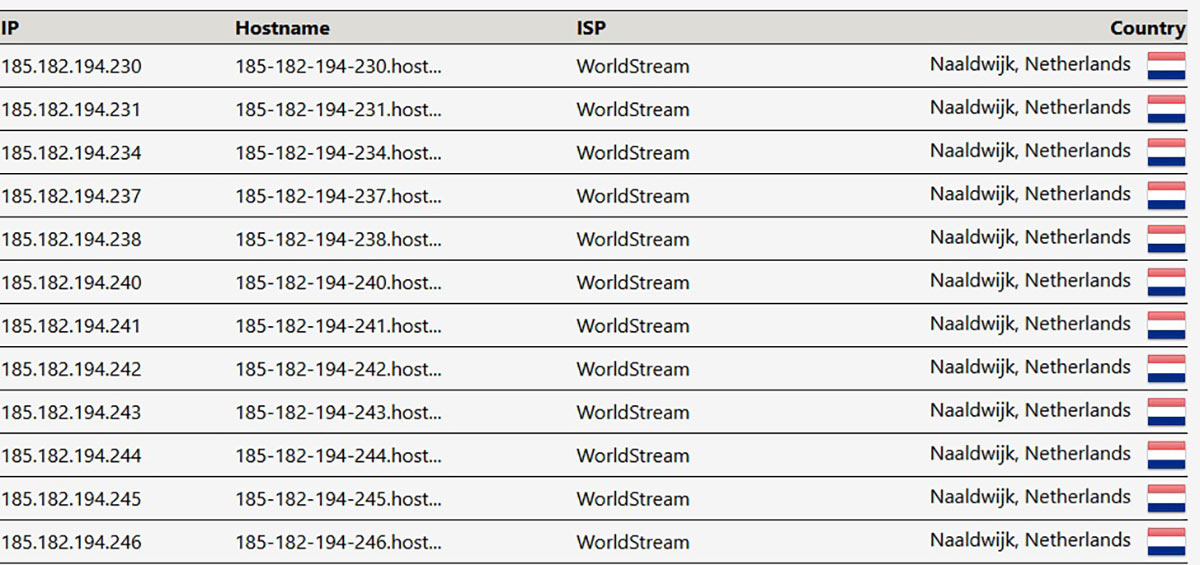

L’onglet IP liste les adresses des serveurs DNS qui sont sollicitées pour résoudre votre requête. Si elles sont différentes de celles de votre fournisseur VPN, cela confirme une fuite de DNS. Vérifiez également l’onglet ISP (FAI). Le nom affiché doit être différent de celui de votre fournisseur d'accès internet (Orange, Free, Bouygues Telecom, SFR, etc.) ou même d'un fournisseur DNS tiers comme Google ou Cloudflare, car cela voudrait dire que les requêtes DNS ne passent pas par le tunnel chiffré de votre VPN.

Enfin, il se pourrait que vous voyez le nom d’un FAI que vous ne connaissez pas, sachant que les éditeurs de votre VPN louent parfois des serveurs auprès de prestataires externes. Sur la capture d'écran ci-dessus, on voit par exemple WorldStream qui est associé à Proton VPN. N’hésitez donc pas à contacter votre fournisseur de service pour vous renseigner.

Comment éviter les fuites de DNS ?

La première solution consiste à choisir un VPN qui offre une protection complète contre les fuites de DNS. Il doit notamment forcer toutes les requêtes DNS à passer par ses propres serveurs, c’est-à-dire son tunnel chiffré.

Le service doit également gérer correctement les requêtes IPv6. À défaut de supporter ce protocole, le VPN doit pouvoir le désactiver automatiquement pour éviter que les requêtes DNS ne fuitent.

Faites également attention aux déconnexions inopinées de votre VPN. Pour éviter une fuite dans ce contexte, activez la fonctionnalité Kill Switch si votre application la propose.

Enfin, même si elle n’est pas liée à une fuite de DNS, la technologie WebRTC peut exposer votre adresse IP et celle des services avec lesquels vous échangez. N’hésitez donc pas à la désactiver sur votre navigateur ou à utiliser un VPN qui protège contre les fuites WebRTC.

Proton VPN intègre par exemple toutes ces protections et empêche efficacement les fuites de DNS. Il s’agit par ailleurs d’un VPN No Log qui ne stocke pas de données qui pourraient lier vos activités en ligne à votre adresse IP réelle.

En résumé, les fuites de DNS posent un problème de confidentialité réel, même si la plupart des internautes n’y prêtent pas attention. Utiliser un VPN fiable permet d’éviter ce problème, mais vérifiez toujours que votre application vous protège en effectuant un test de fuite de DNS.