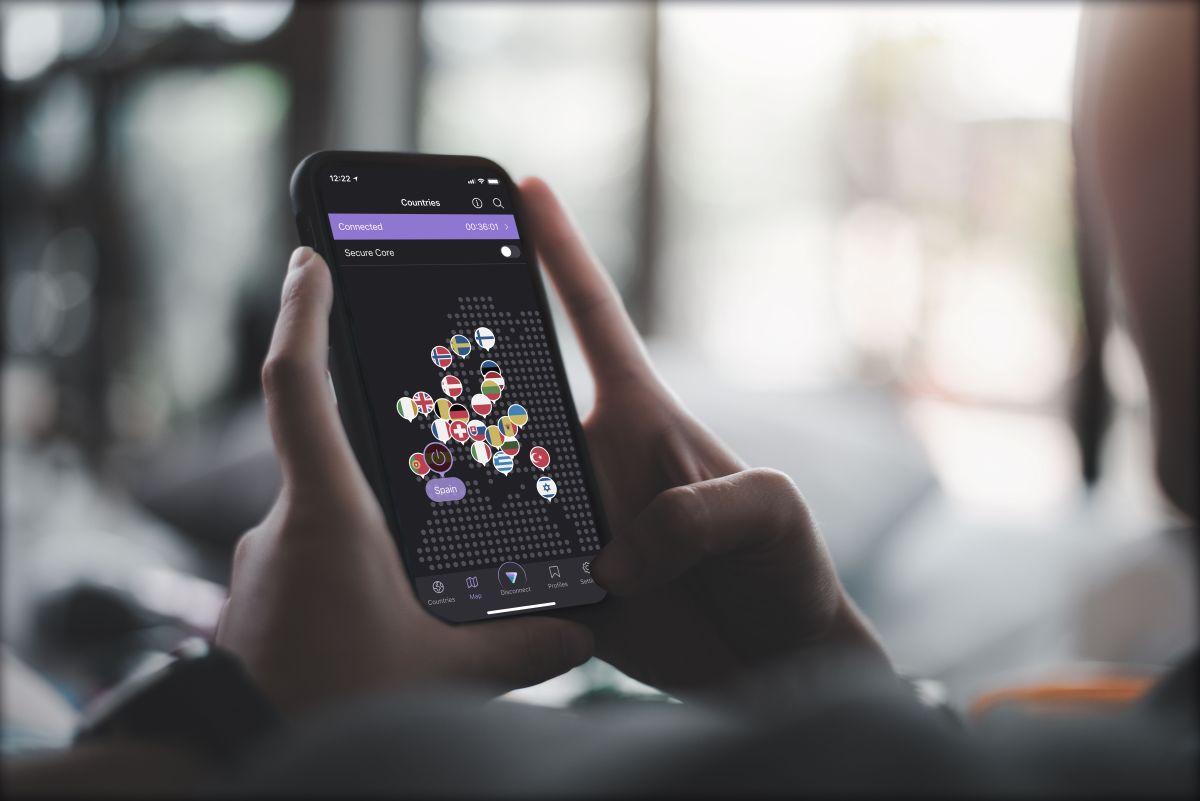

Proton VPN abandonne ce protocole historique, vous devez changer ce paramètre dans votre compte

Proton VPN va couper les configurations VPN manuelles basées sur les anciens certificats OpenVPN. Les utilisateurs devront passer à WireGuard, ou à une version plus performante d'OpenVPN.

Proton VPN annonce la fin du support pour les fichiers de configuration OpenVPN manuels téléchargés avant septembre 2023. “OpenVPN est un protocole VPN ancien qui, bien que toujours très sécurisé, est lourd et lent comparé aux protocoles VPN modernes, performants et sécurisés, tels que WireGuard et notre propre protocole Stealth. C'est pourquoi nous travaillons à l'arrêt de la prise en charge d'OpenVPN sur nos applications officielles”, explique la plateforme.

L'entreprise suisse recommande aux utilisateurs de ne pas configurer manuellement le VPN sur les appareils qui disposent d'une application native, et qui profitent donc de systèmes de connexion automatisés. Pour les appareils qui ne prennent en charge que la configuration manuelle du VPN, comme les routeurs par exemple, le passage au protocole WireGuard est recommandé. Proton insiste pour qu'OpenVPN ne soit conservé que sur les appareils qui ne sont pas compatibles avec WireGuard.

Proton VPN privilégie WireGuard à OpenVPN pour les configurations manuelles

Car, oui, il sera toujours possible de configurer manuellement un réseau VPN basé sur OpenVPN avec Proton. Dans ce cas, vous devez télécharger de nouveaux fichiers de configuration OpenVPN et les utiliser pour reconfigurer votre appareil. Après le 28 février 2026, vos anciennes configurations OpenVPN ne fonctionneront plus, précise le service. Vous devez donc les mettre à jour avant cette date.

Proton VPN fait savoir que les certificats OpenVPN les plus récents vont permettre de rendre la connexion plus rapide et plus sécurisée, sans toutefois atteindre les performances de WireGuard. Les nouveaux fichiers de configuration OpenVPN ont recours à :

- AES-256-GCM (au lieu de AES-256-CBC) : grâce à son intégrité intégrée, sa prise en charge du traitement parallèle et d’autres améliorations en matière d’efficacité, l’AES-GCM est plus rapide, plus puissant et consomme moins d'énergie que l’AES-CBC.

- Certificats de serveur plus récents : Les certificats X.509 plus récents utilisent des algorithmes de signature plus robustes et des périodes de validité plus longues pour améliorer la chaîne de confiance et la résistance à certaines attaques.

- tls-crypt + tls-auth (au lieu de tls-auth seul) : L'ajout de tls-crypt permet de chiffrer l'intégralité du paquet (sa longueur et son contenu), empêchant ainsi un attaquant de le lire ou d'en deviner la structure.