Un dangereux malware Windows envahit ces applications très populaires, des millions d’utilisateurs concernés

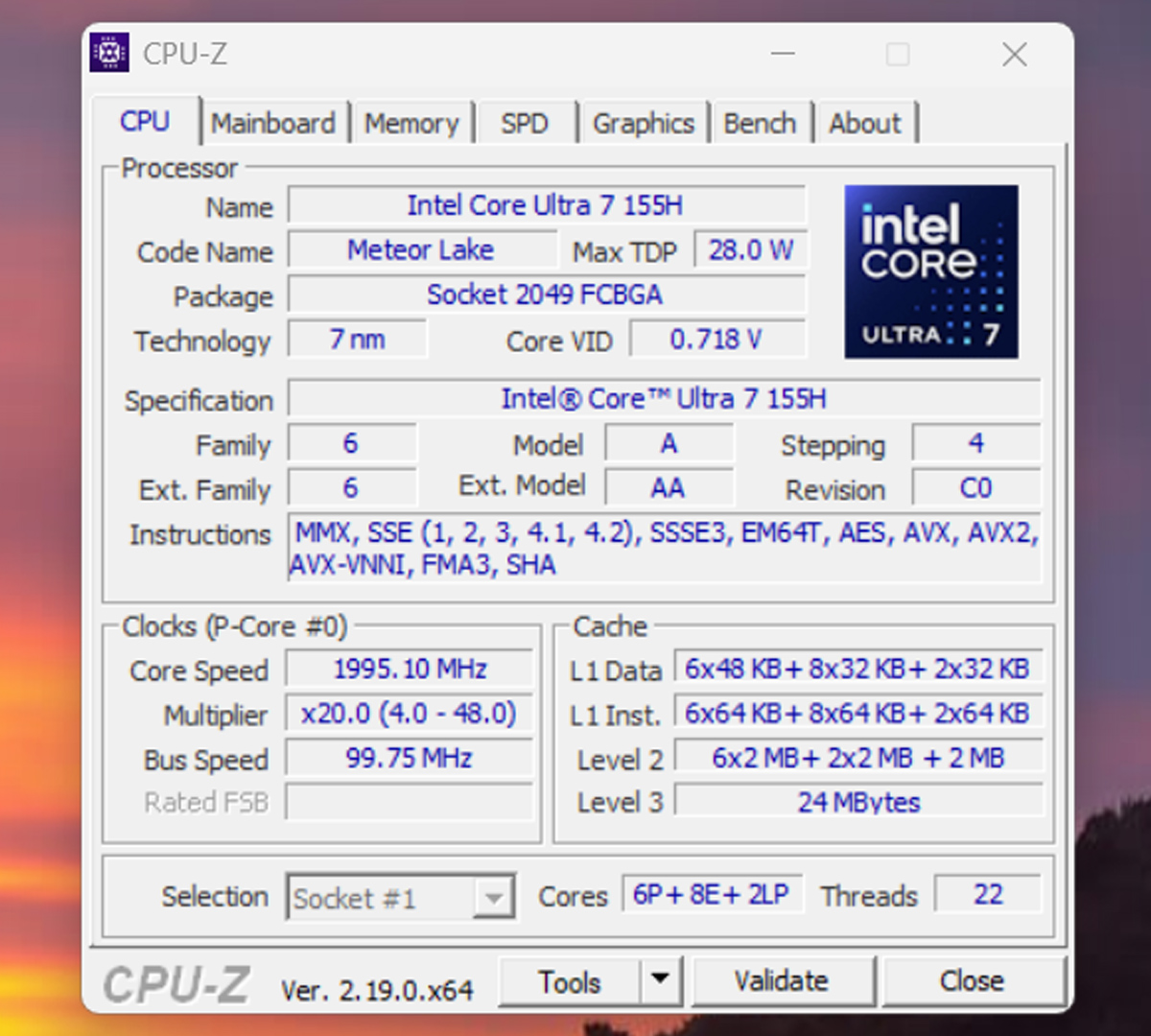

L’éditeur français CPUID, qui propose des outils d’analyse et de monitoring pour PC, a été victime d’une brèche importante. Des hackers ont en effet réussi à accéder à l’API du projet, afin d’y déverser un malware dans les outils CPU-Z et HWMonitor.

En 2026, les malwares ont tendance à se répandre à vitesse grand V. On a par exemple pu voir pas moins de 2,3 millions de smartphones Android être infectés par un malware déployé depuis le Play Store. Pire encore : ouvrir un simple PDF vous expose à une attaque redoutable. Même votre routeur domestique est visé, ce dernier étant l’arme favorite des hackers russes contre les entreprises…

Mais c’est cette fois au tour du site français CPUID de se retrouver dans le collimateur des hackers. Le développeur y propose plusieurs logiciels de monitoring pour Windows, tels que PowerMax, PerfMonitor 2, HWMonitor Pro, HWMonitor et CPU-Z. Et ce sont ces deux derniers qui ont été visés par une attaque de grande ampleur.

Le malware en question porte le nom de HWiNFO_Monitor_Setup. Son exécution lance un installateur en langue russe particulièrement suspect, qui a attiré l’attention d’Igor’s Lab et de vx-underground.

CPUID : un malware « profondément trojanisé »

« En commençant à examiner cela de plus près, j’ai découvert qu’il ne s’agissait pas d’un malware ordinaire » explique vx-underground. « Ce malware est profondément trojanisé, distribué depuis un domaine compromis (cpuid-dot-com), pratique le masquage de fichiers, fonctionne en plusieurs étapes, opère (presque) entièrement en mémoire, et utilise des méthodes intéressantes pour contourner les EDR et/ou antivirus, comme le proxy de fonctionnalités NTDLL depuis un assembly .NET. »

Bonne nouvelle toutefois, CPUID affirme que cette faille de sécurité a déjà été corrigée. « Les investigations sont toujours en cours, mais il semble qu’une fonctionnalité secondaire (essentiellement une API annexe) ait été compromise pendant environ six heures entre le 9 et le 10 avril, ce qui a entraîné l’affichage aléatoire de liens malveillants sur le site principal (nos fichiers originaux signés n’ont pas été compromis) » explique le porte-parole de l’entreprise. « La faille a été identifiée et corrigée depuis. »

Source : Igorslabs