900 000 utilisateurs exposés au « prompt poaching » : ces deux extensions Chrome volent vos conversations IA

Des chercheurs ont découvert deux nouvelles extensions Chrome frauduleuses qui siphonnent les conversations avec des chatbots IA de leurs victimes. Ces deux usurpatrices illustrent un phénomène en plein essor qui s’érige en nouveau fléau de la cybersécurité : le prompt poaching. Voici pourquoi cette pratique malveillante inquiète particulièrement les spécialistes.

Le développement exponentiel de l’IA sert les méfaits des cybercriminels à bien des égards. Si elle leur permet de sophistiquer et d’automatiser leurs attaques, son omniprésence dans la vie des internautes en fait également un formidable cheval de Troie pour exécuter leurs escroqueries.

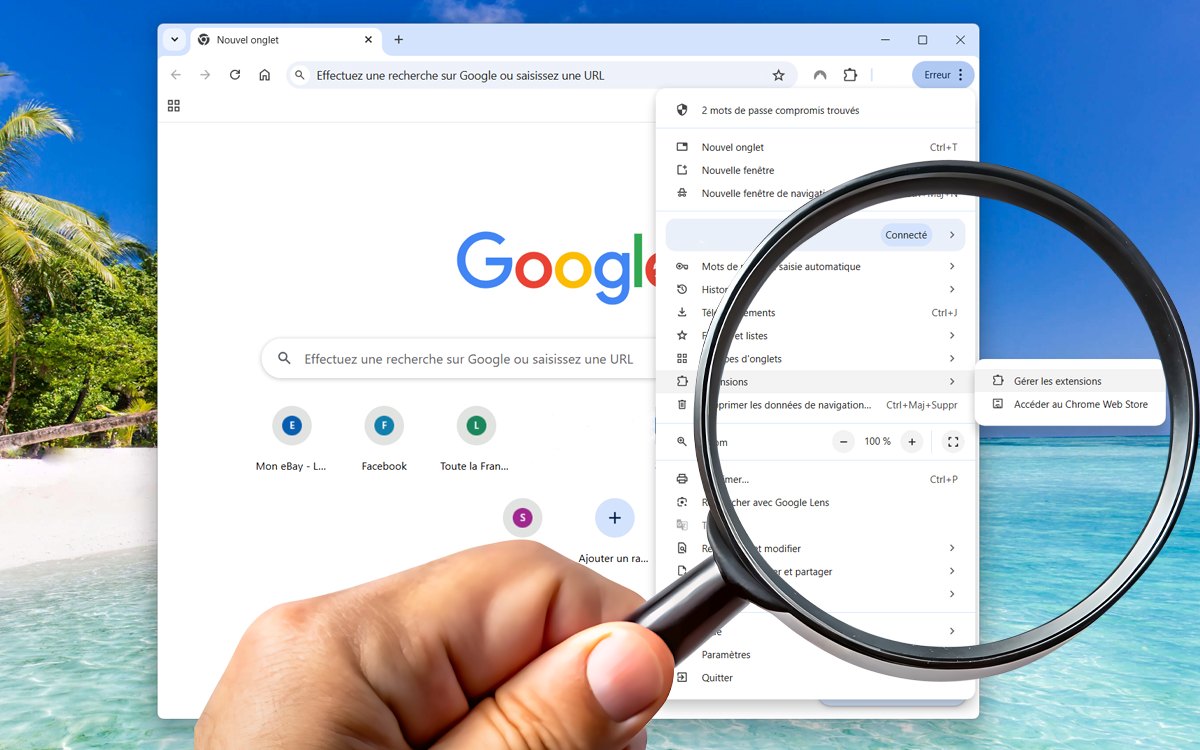

Les experts en cybersécurité tirent désormais la sonnette d’alarme quant à l’essor d’une nouvelle pratique malveillante : le « prompt poaching ». Concrètement, les pirates utilisent des extensions malveillantes pour espionner les conversations avec des chatbots IA de leurs victimes et en voler les prompts. Deux nouvelles extensions Chrome de ce type viennent d’être identifiées par les chercheurs d’OX Security.

Lire aussi – Attention : pour mieux voler vos mots de passe, ces fausses extensions Chrome se font passer pour des proxys

Ces extensions Chrome malveillantes siphonnent vos conversations avec des chatbots IA

Ces deux extensions malveillantes sont : « Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI » et « AI Sidebar with Deepseek, ChatGPT, Claude, and more ». Leur stratagème est simple : profiter de la notoriété d’un module légitime d’AITOPIA baptisé « Chat with all AI models (Gemini, Claude, DeepSeek…) & AI Agents ». Alors que ce dernier compte près d’un million d’utilisateurs, les deux usurpatrices en cumulent déjà plus de 900 000. Mais contrairement au module d’AITOPIA, elles prétextent des « améliorations de l’expérience de la barre latérale » pour collecter les prompts.

D’après les experts d’OX Security relayés par TechRadar, elles exfiltraient toutes les demi-heures les conversations des internautes avec ChatGPT et DeepSeek, ainsi que les URL des onglets du navigateur vers des serveurs de commande et de contrôle (C2). Pour ce faire, elles demandaient l’autorisation aux utilisateurs de collecter des données anonymisées.

Plusieurs éléments rendent le prompt poaching particulièrement inquiétant : premièrement, la prolifération de ces extensions frauduleuses, ensuite le fait que la plupart soient accessibles via des boutiques légitimes – ce qui leur prête une aura de sécurité. C’était notamment le cas d’Urban VPN Proxy, une extension Chrome très populaire qui s’était même vu attribuer le badge « Recommandé » décerné manuellement par le navigateur de Google : 6 millions d’internautes ont été exposés.