Votre adresse mail a été piratée ? On vous explique comment renforcer votre sécurité en ligne

Votre adresse mail est une cible de choix pour les hackers. En cas de piratage, les conséquences peuvent être lourdes : accès à vos autres comptes en ligne, usurpation d'identité, récupération d'informations sensibles, etc. Voici les bons réflexes à adopter lorsque votre adresse mail a été compromise.

Depuis plusieurs années maintenant, les adresses mails sont devenues une cible de choix pour les pirates. Si l'on en croit une étude publiée par le fournisseur de VPN Surshark en 2024, on comptait l'année dernière 435 millions d'adresses mails compromises dans le monde ! Soit 3 353 comptes piratés toutes les minutes.

Pourquoi un tel intérêt pour les adresses mails ? Tout d'abord, elles permettent aux pirates d'accéder aux autres comptes des victimes, en demandant à changer de mot de passe par exemple. Ils peuvent également s'en servir pour usurper votre identité, escroquer vos proches, vous extorquer de l'argent (en l'échange de la récupération de votre adresse) ou bien vous viser avec des tentatives de phishing.

Aujourd'hui, notre adresse mail est enregistrée sur de nombreux services, et malheureusement, des fuites peuvent arriver. On l'a vu récemment avec la cyberattaque contre Bouygues Telecom. Au total, les données personnelles de 6 millions de clients ont pu être volées. Dans cet article, nous allons justement vous expliquer comment reprendre le contrôle de votre adresse mail.

Comment savoir si son adresse mail a été piratée ?

Tout d'abord, il conviendra de savoir si votre adresse mail a été compromise ou non. Plusieurs éléments peuvent vous mettre la puce à l'oreille, par exemple lorsque :

- vous ne parvenez plus à vous connecter à votre boite mail ou un compte spécifique avec vos identifiants

- vous trouvez dans vos messages envoyés des conversations dont vous n'êtes pas à l'origine

- vos contacts ont reçu des mails suspects alors que vous n'avez rien envoyé

- des contacts ont été supprimés, ajoutés ou bloqués sur votre compte sans intervention de votre part

- vous recevez des notifications de tentative de connexion à votre compte depuis des appareils inconnus

- vous constatez la présence d'un appareil inconnu dans votre historique de connexions

- vos informations personnelles ou des paramètres spécifiques de votre compte (notamment le volet sécurité) ont été modifiés à votre insu

En plus de ces différents signes, il existe également un autre moyen de savoir si votre adresse mail a été piratée : le site Have I Been Pwned. Totalement gratuite, cette plateforme permet aux internautes de vérifier si leur adresse mail ou leurs identifiants ont été exposés lors d'une fuite de données. Conçu par un expert réputé en sécurité informatique, ce service collecte et analyse des milliers de bases de données compromises.

Comment récupérer le contrôle de son adresse mail ?

1. Récupérer son compte et changer son mot de passe

Si vous constatez que votre adresse mail a été exposée, mais que vous pouvez toujours accéder à votre boite mail, voici les modifications à faire en priorité. Ici, vous trouverez la marche à suivre pour les messageries les plus populaires, à savoir Gmail, Outlook et Apple Mail.

Modifier son mot de passe

- Sur Gmail : cliquez sur votre icône de profil > Gérer mon compte Google > Mot mot de passe

- Sur Outlook : cliquez sur votre icône de profil > Mon compte Microsoft > Modifier le mot de passe

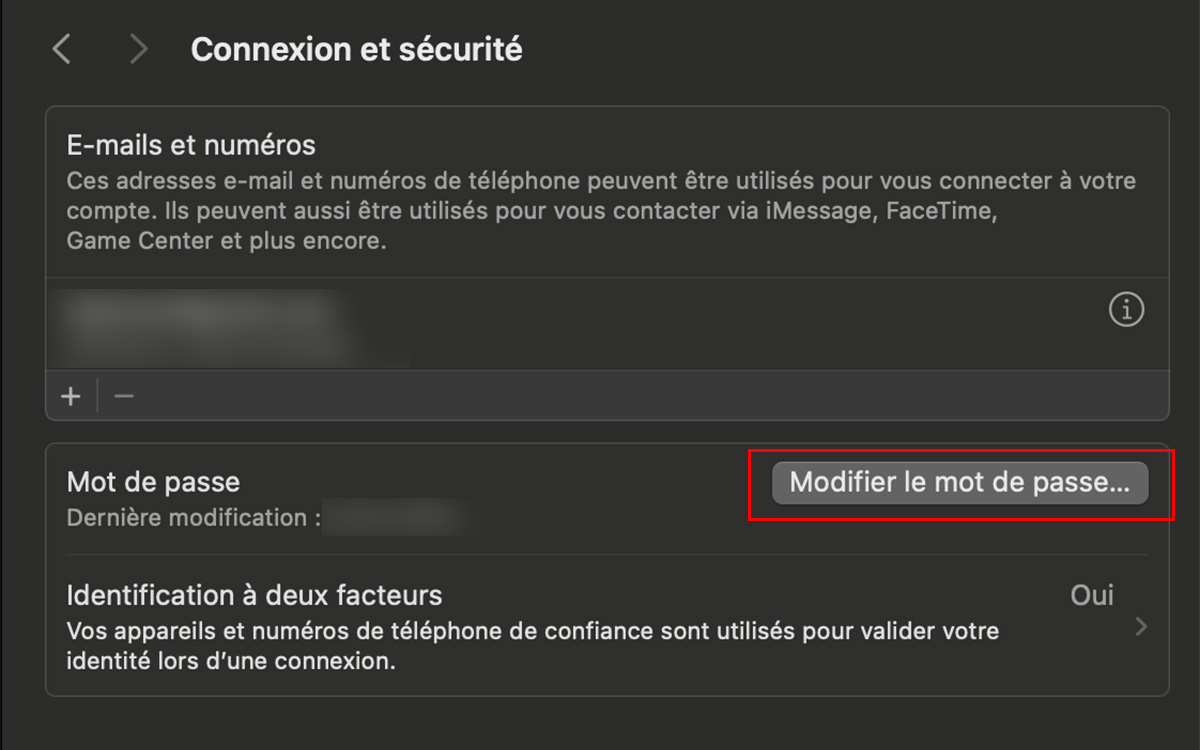

- Pour les comptes Apple sur Mac : cliquez sur l'icône en forme d'engrenage pour accéder aux Réglages système > cliquez sur l'icône de votre compte en haut à gauche > Connexion et sécurité > Modifier le mot de passe…

Si le mot de passe a déjà été changé, lancez la procédure de récupération de compte avec un “Mot de passe oublié ?”. Vous devrez en toute logique prouver votre identité. Optez si possible pour l'envoi d'un code de sécurité par SMS. Une fois le contrôle récupéré, modifiez immédiatement votre mot de passe.

2. Se déconnecter de l'ensemble de ses appareils

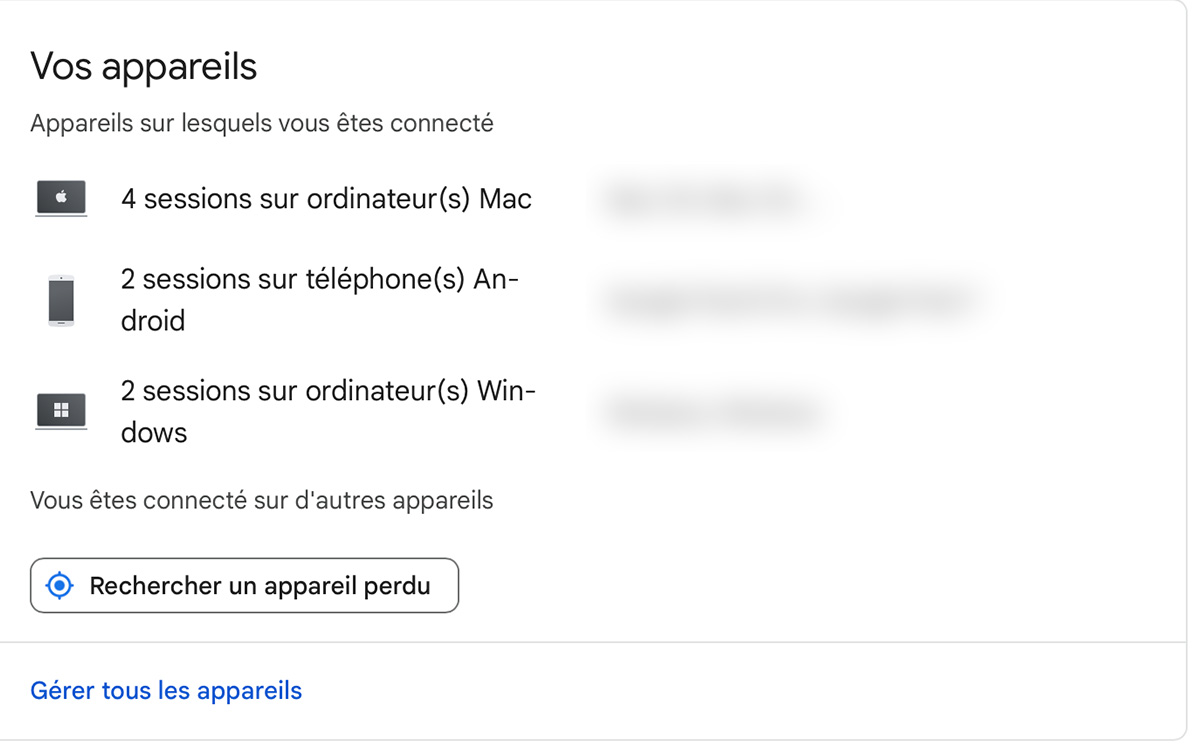

Comme dit plus haut, vous pourrez constater des connexions à votre compte depuis des appareils inconnus. Après avoir changé votre mot de passe, consulter la liste des appareils reliés à votre compte et déconnectez-vous de toutes les machines suspectes.

- Sur Gmail : cliquez sur votre icône de profil > Gérer mon compte Google > Sécurité > Vos appareils > Gérer tous les appareils

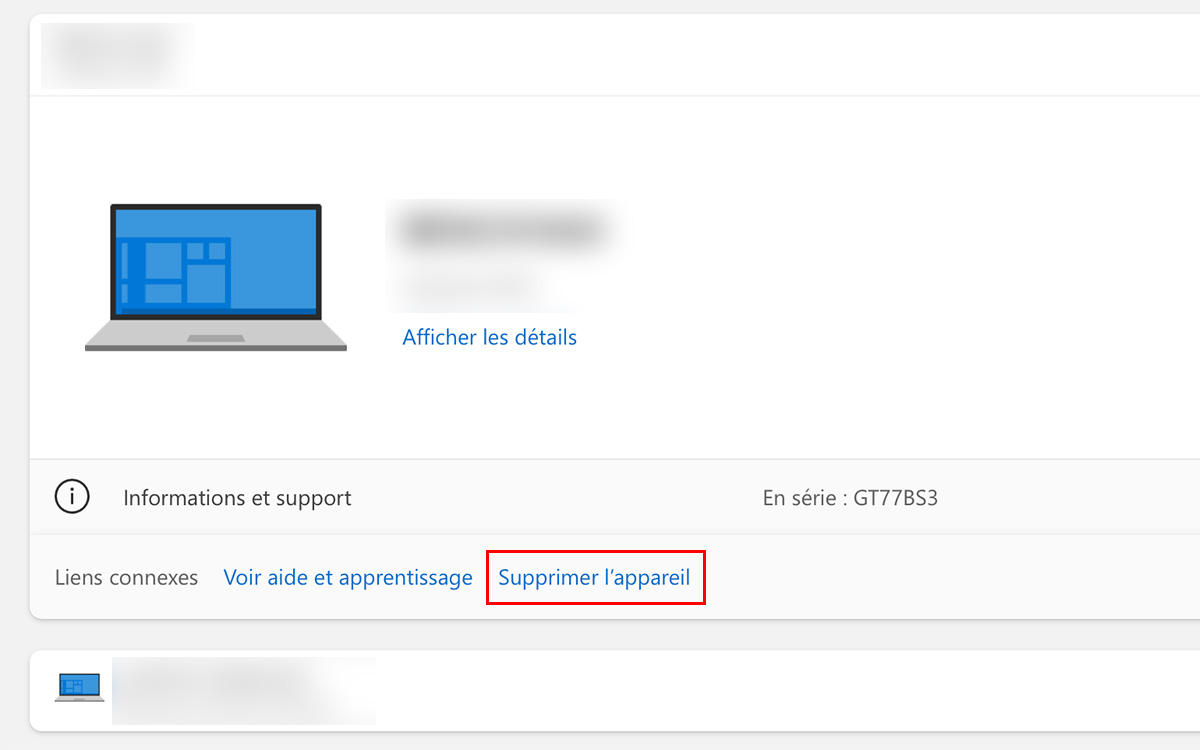

- Sur Outlook : cliquez sur votre icône de profil > Mon compte Microsoft > Faites défiler l'écran vers le bas pour trouver l'onglet Appareils > Cliquez sur les trois petits points et Voir tous les appareils

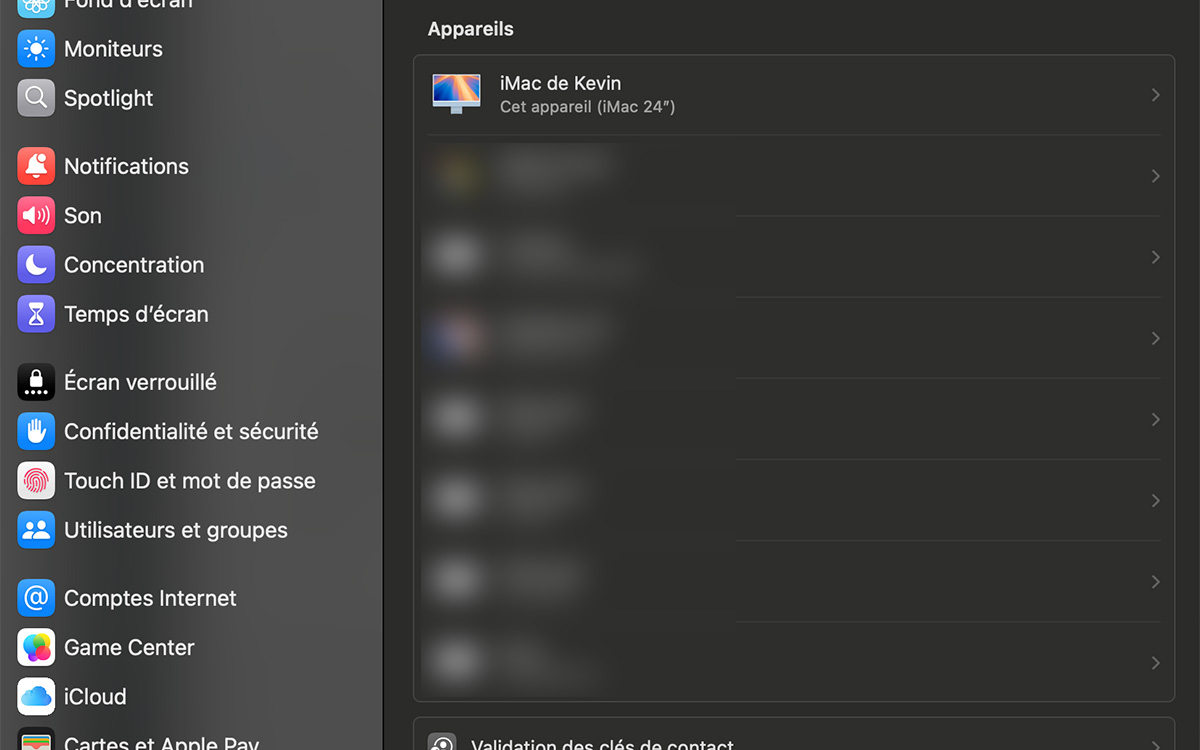

- Pour les comptes Apple sur Mac : Ouvrez les Réglages système et cliquez sur votre identifiant Apple > consulter la liste des appareils connectés à votre compte en bas de l'écran > cliquez sur un appareil et Supprimer du compte

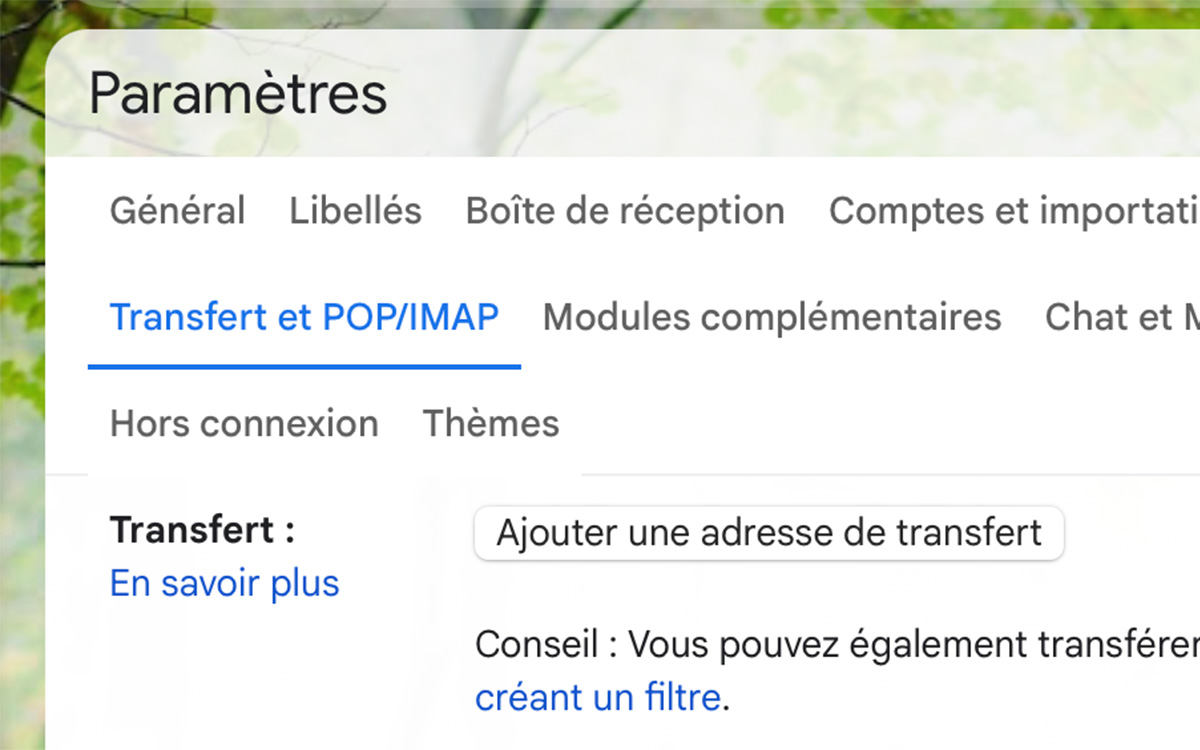

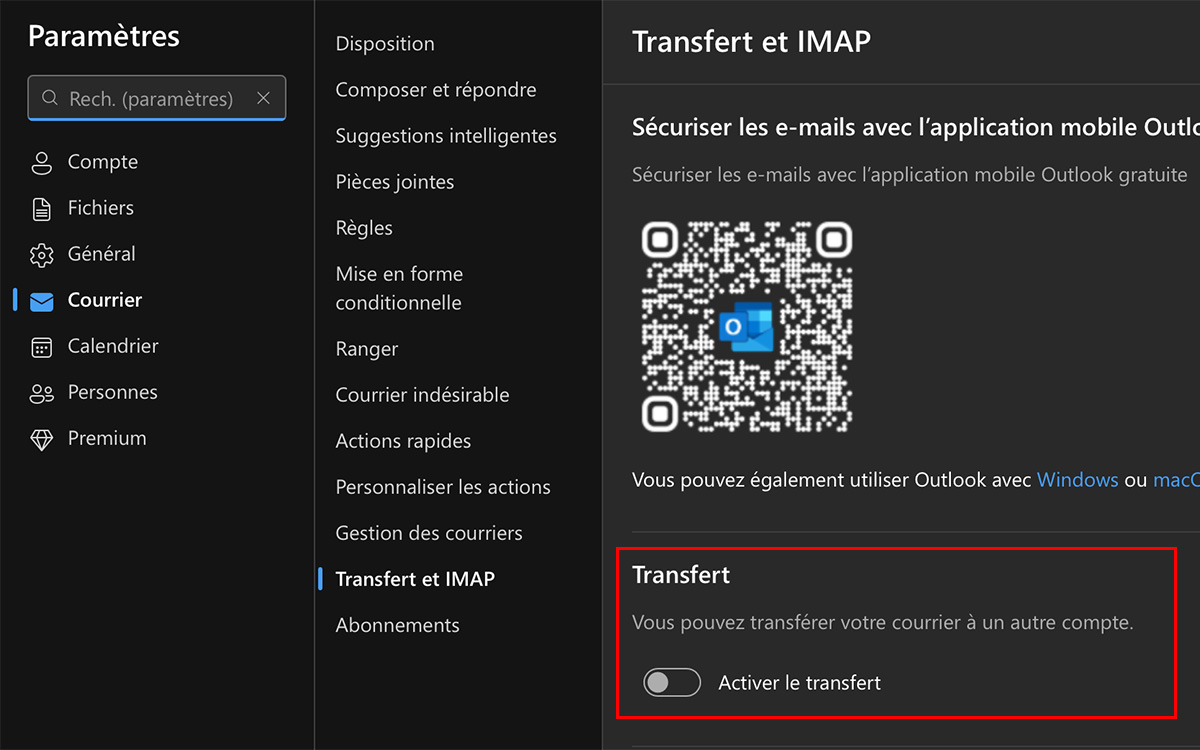

3. Vérifier ses paramètres de transfert automatique

Fait important à savoir, lorsque des pirates accèdent à votre boite mail, ils cherchent généralement à activer le transfert automatique vers une adresse qui leur appartient. De cette manière, ils peuvent continuer à recevoir vos messages, même si vous avez repris le contrôle et changer le mot de passe. Il est donc important de désactiver cette fonctionnalité :

- sur Gmail : cliquez sur l'icône en forme d'engrenage > Voir tous les paramètres > Transfert et POP/IMAP > si une adresse de transfert est affichée, cliquez sur Supprimez toute configuration de transfert

- sur Outlook : accédez aux paramètres d'Outlook > dans Courrier, cherchez l'onglet Transfert and IMAP > si une adresse est configurée, cliquez sur Désactiver le transfert et Enregistrer

- sur iCloud Mail : cliquez sur l'icône en forme d'engrenage > Paramètres > Transfert de courrier > si une adresse de transfert suspecte est affichée, décochez la case “Transférer mon e-mail à” et “Supprimez les messages après le transfert”

4. Prévenir ses contacts du danger potentiel

Après avoir procédé à toutes ces opérations, vous avez probablement limité la casse. Néanmoins, les pirates ont pu avoir le temps d'usurper votre adresse mail pour tenter d'arnaquer vos contacts, que ce soit en leur demandant de l'argent ou bien en leur envoyant des mails de phishing. Par conséquent, on vous invite évidemment à les prévenir du danger potentiel et à se montrer vigilant s'ils reçoivent des mails suspects signés avec votre adresse mail.

5. Faites un tour des comptes reliés à votre adresse mail

Pour conclure, on vous conseille de faire un tour des différents comptes reliés à votre adresse mail, surtout ceux où vos coordonnées bancaires sont enregistrées (sites de e-commerce, paris sportifs, etc.). Dans le doute, il est préférable de changer le mot de passe de l'ensemble des comptes qui contiennent des informations sensibles à votre sujet.

Si ce n'est pas déjà fait, n'hésitez pas à activer la vérification à multiples facteurs, également appelée 2FA, pour ajouter une couche de sécurité supplémentaire.