Découvrez en combien de temps un pirate peut craquer vos mots de passe

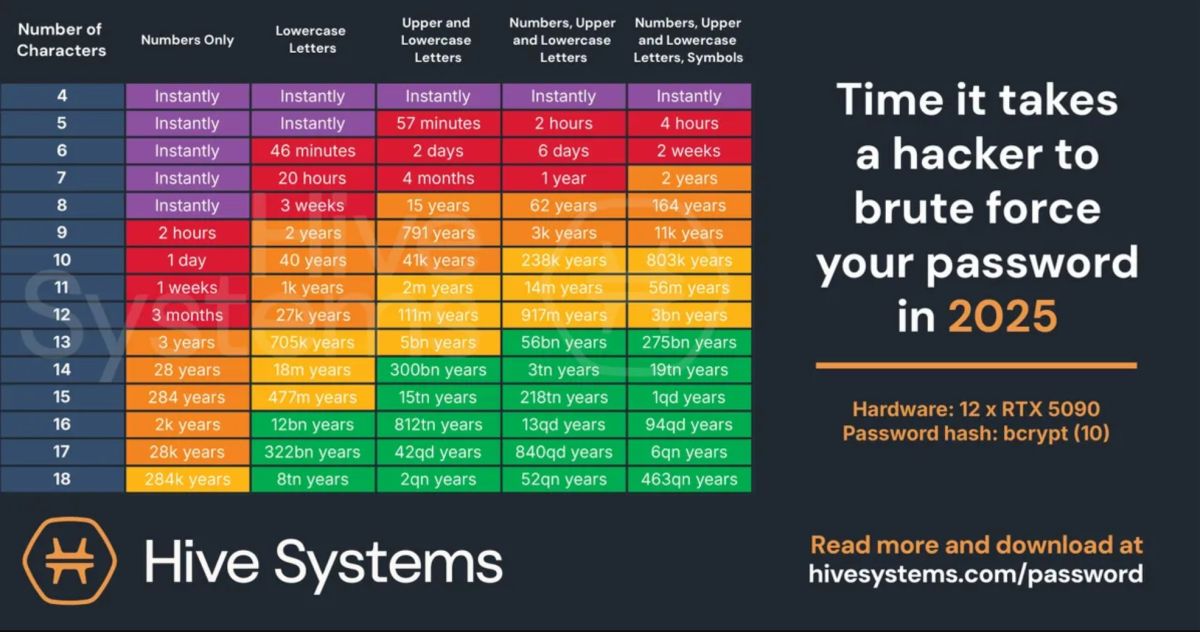

Quelques secondes ? Une heure ? Plusieurs jours ? Des millions d'années ? Ce tableau vous indique combien de temps votre mot de passe peut espérer tenir face à une tentative de piratage par force brute.

Vos mots de passe sont-ils suffisamment robustes pour résister à une attaque par force brute ? Hive Systems a calculé le temps qu'il faudrait à un hacker pour pirater un mot de passe en fonction de sa complexité. Pour ce faire, l'étude part du principe que les pirates allouent une puissance de calcul égale à celle de 12 cartes graphiques RTX 5090 pour réaliser l'opération.

Par exemple, un mot de passe composé de 4 caractères peut être craqué instantanément, même avec une combinaison de chiffres, majuscules et minuscules. Idem pour un mot de passe de 8 caractères, mais qui ne sont que des chiffres : les pirates accès immédiatement à votre mot de passe.

Un mot de passe robuste pour compliquer la tâche des pirates

Vous pouvez retrouver le détail du temps qu'il faut pour brute forcer un mot de passe selon chaque situation dans le tableau ci-dessous. L'idée est bien sûr de se rapprocher des cases en vert. Bonne nouvelle, vous pouvez disposer d'un mot de passe fort seulement avec des minuscules si celui-ci est long. Le rapport ne fait par contre pas la distinction entre des mots de passe composés de caractères aléatoires et des mots de passe qui utilisent des mots déjà existants.

Précisons aussi que les données ici renseignées sont optimistes pour les victimes, puisqu'il s'agit d'une estimation du temps maximal nécessaire pour briser un mot de passe. Le principe du piratage par force brute est de tester toutes les combinaisons possibles pour finir par tomber sur le bon résultat. Le système peut très bien tomber sur le bon mot de passe avant d'avoir épuisé toutes les possibilités, ce qui réduit alors le délai.

De plus, les pirates vont d'abord chercher des termes ou des combinaisons populaires. Si vous en utilisez dans vos mots de passe, ils seront d'autant plus aisément devinables. Nous vous rapportions justement il y a quelques jours quels sont les pires mots de passe à utiliser. Et n'oubliez pas, en cas de fuite de vos données, il est important de ne pas utiliser le même mot de passe pour différents services.