Carte du coronavirus : des pirates piègent les internautes avec des malware !

Méfiez-vous des prétendues cartes du coronavirus ou informations sur l'épidémie venues de sources douteuses. Des chercheurs de Reason Labs rapportent que des pirates profitent de l'explosion du nombre de recherches sur l'épidémie pour piéger les internautes avec des malwares.

C'est quasiment devenu une loi de la physique (en tout cas sur internet) : dès qu'un événement génère un gros volume de recherches sur le web, un régiment d'opportunistes redouble presque immédiatement de malice pour en profiter. Parce qu'il s'agit d'un événement mondial, et qu'on en entend en ce moment parler partout, le coronavirus était, c'était à prévoir, une cible idéale.

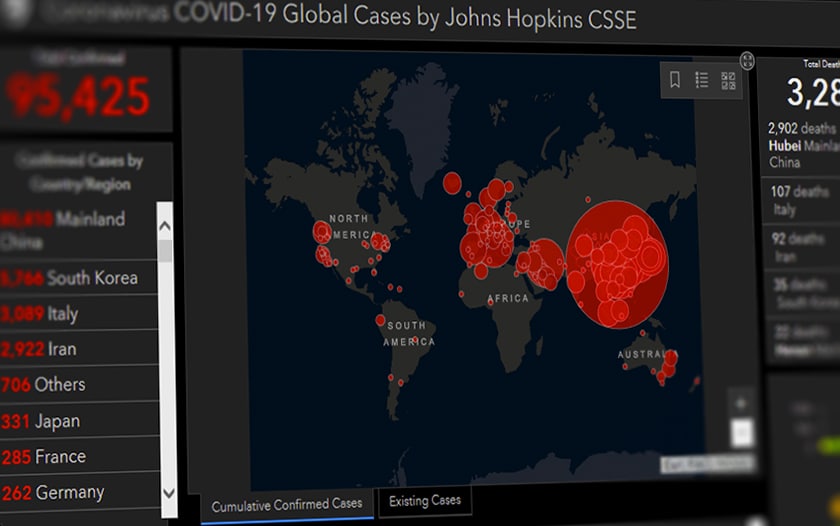

Et selon les Reason Labs, ça n'a pas raté. Le chercheur en cybersécurité Shai Alfasi révèle ainsi que des pirates mènent quantité de campagnes de piratage en lien avec le coronavirus. Et proposent notamment des cartes et tableaux de bord, qui représentent un très gros volume de recherche sur Google. Le but est à chaque fois le même : convaincre l'internaute de télécharger ou d'installer quelque chose qui contient un malware.

L'application est en général présentée comme permettant de recevoir des alertes sur le virus, voire de présenter une carte de propagation de l'épidémie sur l'ordinateur. L'analyse d'un de ces malware, AZORult, découvert pour la première fois en 2016, montre que la victime en est alors quitte pour se voir subtiliser des données sensibles comme des identifiants, mots de passe, cookies, cryptomonnaies, ou numéros de cartes de crédit entre autres données sensibles.

Selon Reason Labs le principal vecteur de ces attaques consiste en des campagnes de phishing par email. Pour se donner une apparence de légitimité, les pirates se font passer par exemple pour des fournisseurs de masques chirurgicaux, ou pour des organisations de santé officielles. Ces attaques touchent aussi bien les particuliers que les entreprises.

Lire également : Coronavirus – Apple conseille de nettoyer son iPhone avec du désinfectant

Par ailleurs selon The Next Web, qui cite une analyse de Check Point, 50% des noms de domaines en lien avec le coronavirus provoquent désormais l'installation de malwares. Pour s'informer en restant protégé, il est donc conseillé de privilégier les sources officielles, comme les grands sites d'info (Le Monde, Le Figaro, HuffingtonPost, Libération, Le Point, etc…) et les organisations de santé officielles (OMS, Ministère des Solidarités et de la Santé), et d'être particulièrement méfiant sur les autres sources.

Source : The Next Web