Bash : la faille de sécurité très critique qui touche Android, Linux, et OS X

Si les failles de sécurité sont nombreuses au sein de nos systèmes d’exploitation, certaines sont moins dangereuses que d’autres. Mais la dernière en date découverte ce matin et qui touche à la fois Android, Linux, et OS X est ce qu’on peut appeler une faille critique puisque qu’elle affecte le Bash, système de shell le plus répandu sur ces trois OS.

Découverte par un français du nom de Stéphane Chazelas, la faille en question est présente sur la quasi-totalité des versions de Bash et permet au hacker, une fois exploitée, d’exécuter diverses commandes à distance.

Moins dangereuse que HeartBleed du fait que celle-ci ne pourra pas octroyer au hacker plus de privilèges qu’à l’utilisateur, cette faille de sécurité qui touche aujourd’hui Android, Linux, et OS X n’en reste pas moins redoutablement inquiétante du fait du nombre d’OS et d’appareil concernés.

En termes simples, si Bash a été configuré comme shell du système par défaut, alors, il sera tout à fait possible, pour un hacker, de lancer un code malveillant sur le serveur à partir d’une simple requête web. Elle peut donc affecter un nombre important de serveurs et être exploitée dans de nombreux contextes, à commencer par une requête web ou tout simplement à travers une application exécutant des scripts bash.

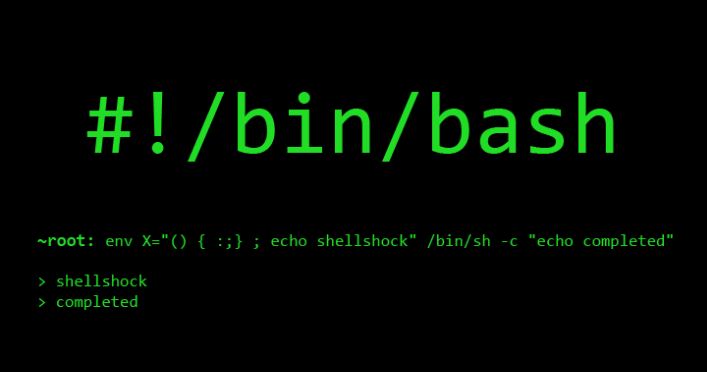

Pour vérifier si vous êtes concernés par cette faille, il vous suffit de saisir les deux lignes de commandes suivantes sur votre appareil :

env X="() { :;} ; echo shellshock" /bin/sh -c "echo completed"

env X="() { :;} ; echo shellshock" `which bash` -c "echo completed"

Si votre machine affiche successivement « shellshock » et « completed », comme sur l’image ci-dessous, cela signifie alors qu’elle est vulnérable.

Comment tester sur Android

Pour tester si votre Android est affecté par cette faille, il vous suffit de télécharger et d'exécuter l'application Terminal IDE, disponible gratuitement dans le Play Store, en cliquant sur le lien ci-dessous.

Alertés par cette faille, plusieurs éditeurs de systèmes d’exploitation ont déjà commencé à déployer des patchs de sécurité :